Conţinut

În acest articol: Evitarea programelor malware evită să spionezi accesul prin cablu

Internetul a fost proiectat pentru comoditate și comoditate și nu pentru securitate. Dacă navigați pe Internet în același mod pe care îl face utilizatorul de internet obișnuit, este posibil ca unele persoane rău intenționate să vă urmeze obiceiurile de navigare folosind programe spyware sau scripturi și pot merge până la utilizarea camerei de pe computer la computer. cunoaștere. Cei care obțin informații de această natură, oriunde s-ar afla pe lume, pot ști cine sunteți, unde locuiți și obține mult mai multe informații personale despre dumneavoastră. Există două tehnici principale de urmărire pe Internet.

- Puneți spyware-ul pe computer

- „Ascultați” toate datele pe care le schimbați cu serverele la distanță de oriunde în lume.

etape

Metoda 1 Evitați malware

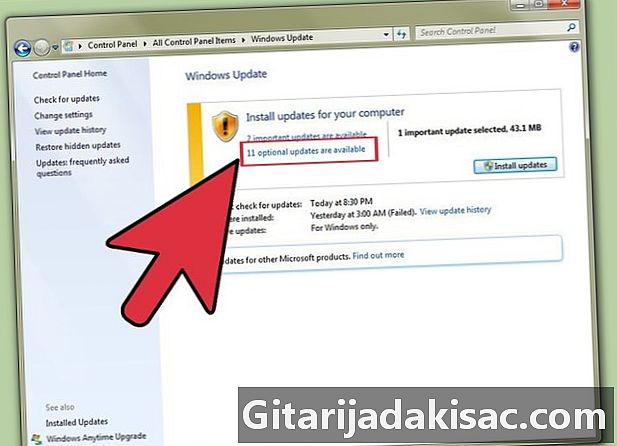

- Mențineți-vă actualizat sistemul de operare. Cea mai tradițională tehnică folosită pentru a spiona pe Internet este de a injecta programe de spionaj care pot deschide „ușile de acces” ale sistemului victimei fără să știe. Păstrând actualizat sistemul de operare, veți permite editorului său să redureze corecțiile de securitate software pentru a proteja părțile cele mai vulnerabile ale sistemului de operare și a face ca funcționarea malware să funcționeze defectuos.

-

Mențineți-vă aplicațiile la zi. Cert este că aplicațiile pe care le utilizați sunt actualizate pentru a îmbunătăți caracteristicile, dar este, de asemenea, o modalitate de a remedia erorile. Există diferite tipuri de bug-uri: unele dintre ele vor produce doar disfuncționalități perceptibile de către utilizatori, altele vor afecta unele moduri de funcționare ale programului dvs., dar există și o categorie care permite hackerilor să exploateze automat vulnerabilitățile de securitate cunoscute. Luați automat telecomanda mașinii. Este de la sine înțeles că, dacă astfel de bug-uri sunt eliminate, aceste atacuri vor înceta. -

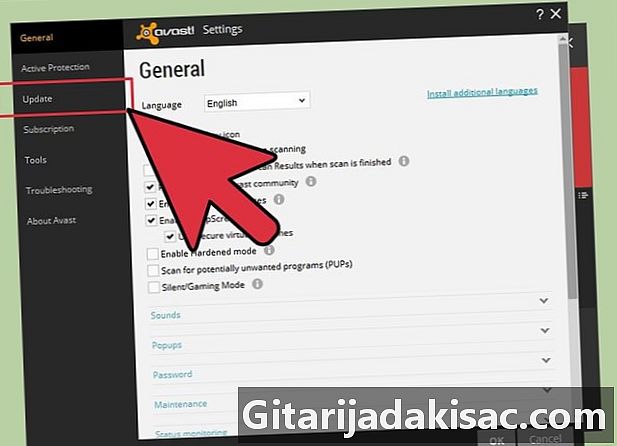

Mențineți-vă antivirusul în funcțiune și la zi. Aceasta se aplică mai ales sistemelor care funcționează sub Windows. Dacă baza de date cu semnături antivirus nu este actualizată la intervale regulate, nu va putea detecta imediat viruși și malware. Dacă sistemul dvs. nu este verificat în mod regulat și antivirusul dvs. nu este setat să funcționeze în fundal, nu va fi util. Scopul programelor antivirus este de a scana virusuri, spyware, viermi și rootkit-uri și eliminarea acestor amenințări. Un program specializat în detectarea programelor spyware nu va avea mai mult efect decât un bun antivirus. -

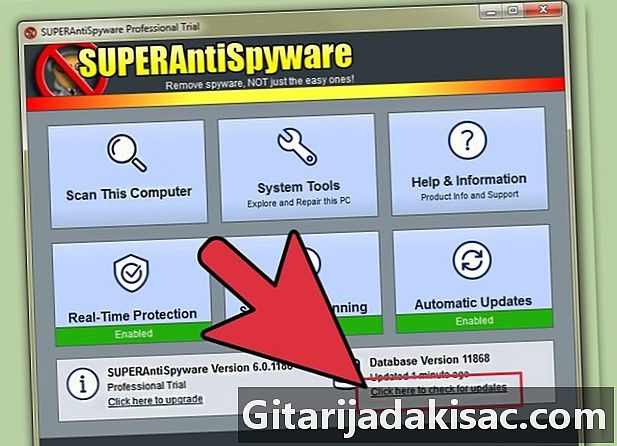

Activați doar un antivirus. Aceste programe trebuie să acționeze foarte suspicios pentru a fi eficiente.În cel mai bun caz, veți obține un „fals pozitiv” detectat de unul sau altul antivirus și, în cel mai rău caz, acțiunea unuia dintre ei ar putea fi împiedicată de celălalt. Dacă doriți cu adevărat să utilizați mai multe programe antivirus, actualizați-vă bazele de date cu semnătura, deconectați-vă computerul de la Internet, dezactivați-vă complet antivirusul principal și puneți-l în funcțiune pe cel de-al doilea în modul său „scanare la cerere”. Principalul dvs. antivirus ar putea fi apoi detectat ca fiind "fals pozitiv", dar știind că nu va fi o problemă. Lansați acum antivirusul principal și continuați să folosiți computerul în mod normal. Software-ul Malwarebytes ar putea fi un bun complement pentru primul dvs. nivel de securitate antivirus. -

Efectuați descărcările numai de pe site-uri de încredere. Nu descărcați nimic provenit de pe site-uri oficiale (pentru orice sistem de operare) sau depozite de aplicații de încredere. Dacă doriți să descărcați playerul media VLC, descărcați-l doar din depozitul de aplicații corespunzător sistemului dvs. de operare sau de pe site-ul editorului. Căutați adresa editorului pe Google care vă va oferi:www.videolan.org/vlc/. Nu folosiți niciodată site-uri mai mult sau mai puțin cunoscute sau neoficiale, chiar dacă antivirusul dvs. nu raportează alarma atunci când faceți acest lucru. -

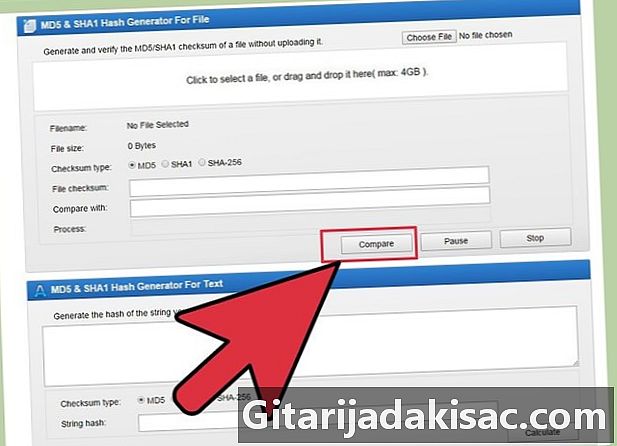

Efectuați o verificare a semnăturii binare. Consultați instrucțiunile date pe acest site și la acest articol despre semnăturile md5 și SHA2. Ideea din spatele acestei metode de verificare este crearea unei semnături din conținutul binar al unui fișier (cum ar fi instalatorul unei aplicații). Semnătura rezultată este dată pe site-ul oficial de descărcare sau într-o bază de date de încredere. După ce ați descărcat fișierul, puteți reproduce această semnătură cu un program conceput pentru a-l genera, apoi comparați rezultatul obținut cu ceea ce este oferit pe site-ul de descărcare. Dacă semnăturile comparate sunt aceleași, totul este bine, altfel este posibil să fi descărcat un program falsificat sau manipulat care poate conține un virus sau ar putea fi o eroare în timpul transmisiei. În ambele cazuri, va trebui să reporniți descărcarea pentru a vă da seama. Acest proces se aplică automat la descărcarea distribuțiilor Linux sau BSD dacă utilizați un manager de pachete, deci nu va trebui să vă faceți griji. Pe Windows, va trebui să efectuați manual această verificare. -

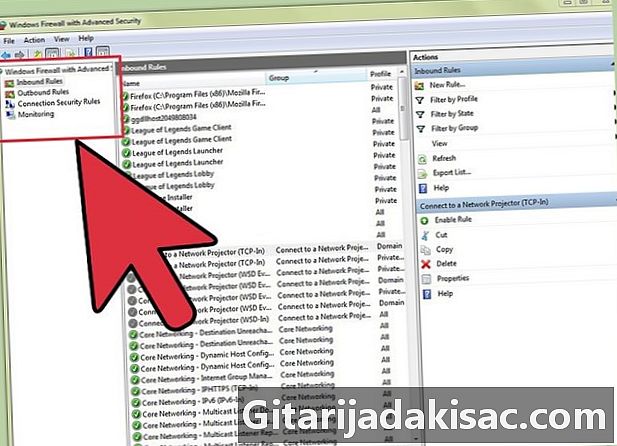

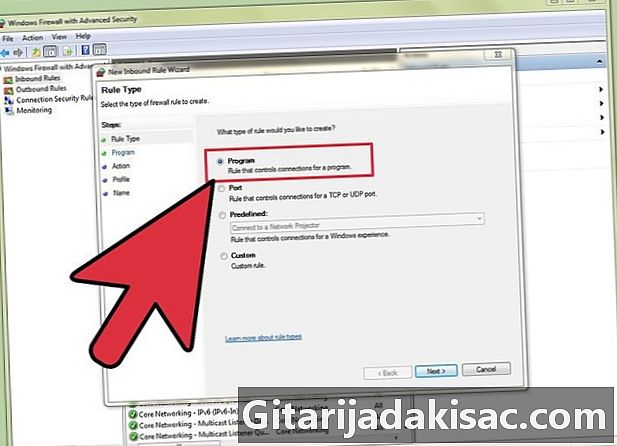

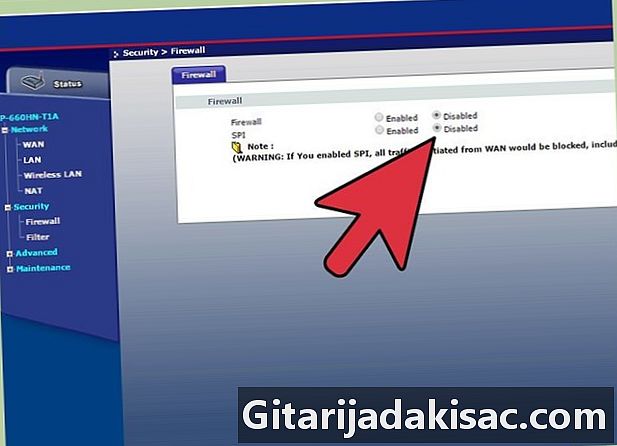

Puneți un firewall la loc. Cele care sunt integrate cu distribuții Linux au o calitate foarte bună: este „netfilter” și „iptable” sub Linux sau „pf” sub BSD. Pe Windows, va trebui să căutați unul corect. Pentru a înțelege ce este un firewall, imaginați-vă un comutator într-o curte mare de marș, unde există trenuri (similare cu datele dintr-o rețea), docuri (comparabile cu porturile de firewall) și șine ( comparabil cu fluxurile de date). Un tren nu se poate descărca de la sine: va trebui să utilizeze un serviciu de manipulare, similar cu demonii (este vorba de programe care rulează în fundal și trebuie să încarce un anumit port). Fără acest serviciu, chiar dacă trenul a ajuns pe platforma potrivită, nu s-ar putea face nimic. Un firewall nu este nici un perete, nici o barieră, ci este un sistem de transformare, al cărui rol este de a gestiona fluxul de date pe porturile setate pentru a permite intrarea sau ieșirea. Acestea fiind spuse, nu aveți posibilitatea de a controla conexiunile de ieșire decât dacă blocați sau deconectați rețeaua, dar puteți vedea ce se întâmplă. Chiar dacă majoritatea programelor spyware sunt capabile să se strecoare inteligent în firewall-ul dvs., acestea nu își pot ascunde activitățile. Este mult mai ușor să detectați spyware care emite informații din portul 993, chiar dacă nu utilizați o aplicație IMAP decât să o găsiți ascunsă în Internet Explorer care trimite date pe portul 443, pe care îl utilizați regulat și legitim. Dacă utilizați un firewall standard (acesta este cazul fp și netfilter / iptable), verificați ieșirile neașteptate prin blocarea tuturor intrărilor, cu excepția conexiunilor permise. Nu uitați să permiteți toate fluxurile de date din portul Loopback (lo) care este necesar și securizat. -

Dacă firewallul dvs. este neutru, utilizați numai pentru activități de raportare. Nu veți putea bloca în mod inteligent niciun flux de date cu un firewall de această natură, care poate filtra doar pachetele. Evitați filtrarea accesului „bazată pe aplicații”, care este complicat de implementat, învechit și vă oferă un sentiment de „falsă securitate”. Majoritatea programelor malware infiltrează codul rău intenționat în aplicațiile legitime care trebuie să se conecteze la Internet (cum ar fi Internet Explorer) și sunt de obicei pornite în același timp. Când acest browser încearcă să se conecteze, firewallul vă va solicita consimțământul și, dacă îl dați, programul spyware va începe să emită informațiile sale multiplexate cu datele dvs. legitime de pe porturile 80 și 443. -

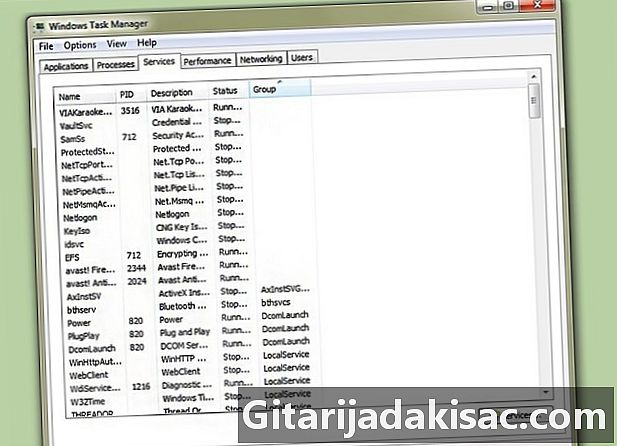

Verificați serviciile (sau demoni) în funcțiune. Pentru a reveni la exemplul descărcării trenului menționat mai sus, dacă nimeni nu îi pasă de marfă, nu se va întâmpla nimic. Nu utilizați un server, nu va trebui să puneți în funcțiune serviciul pentru a asculta ce se întâmplă în exterior. Atenție însă: majoritatea serviciilor care rulează Windows, Linux, Mac OS sau BSD sunt esențiale, dar nu puteți asculta ce se întâmplă în afara computerului. Dacă puteți, dezactivați serviciile inutile sau blocați traficul pe porturile corespunzătoare ale firewallului. De exemplu, dacă serviciul „NetBios” ascultă porturile 135 și 138, blochează traficul de intrare și de ieșire din ele dacă nu utilizați Windows Share. Nu uitați că bug-urile din servicii sunt de obicei uși deschise pentru a prelua controlul computerului de la distanță și dacă aceste servicii sunt blocate de un firewall, nimeni nu va putea intra în sistemul dvs. Puteți încerca, de asemenea, să utilizați programe de scanare, cum ar fi „nmap”, pentru a determina porturile pe care va trebui să le blocați sau serviciile care vor trebui inhibate (care vor fi aceleași). -

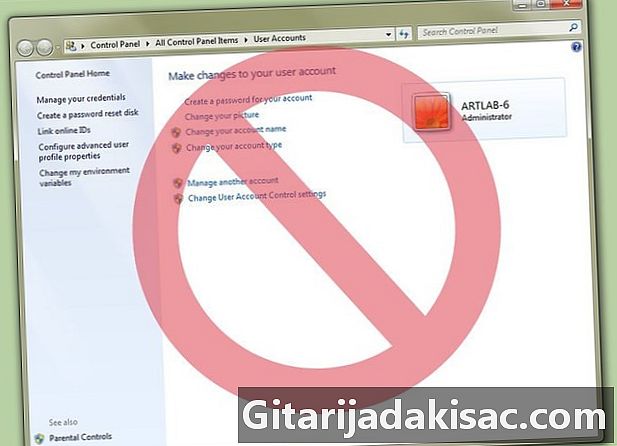

Nu folosiți contul de administrator de sistem. Acest lucru este mult mai bun în versiunile Vista și Windows 7. Dacă utilizați un cont de administrator, orice aplicație, chiar dacă este dăunătoare, vă poate solicita să rulați cu privilegii de administrator. Programele malware care nu au acces la privilegiile de administrator vor trebui să fie inteligente pentru a implementa energie în sistemul dvs. dacă sunteți familiarizat cu lucrul în modul "standard". În cel mai bun caz, vă poate trimite informații doar ca utilizator unic, dar nici unui alt utilizator din sistem. Nu poate consuma o mulțime de resurse de sistem pentru a trimite informațiile sale și va fi mult mai ușor de detectat și eliminat de la computer. -

Luați în considerare trecerea la Linux. Dacă nu îți plac jocurile pe calculator sau nu folosești software rar sau specializat, ar fi mai bine să treci la Linux. Până în prezent, se știe într-adevăr că o duzină de malware care au încercat să infecteze aceste sisteme și au fost rapid neutralizate prin actualizări de securitate oferite de diferitele distribuții. Actualizările aplicațiilor Linux sunt verificate, semnate și provin din depozite autentificate. Deși există antivirusuri pentru Linux, acestea nu sunt necesare, având în vedere modul de lucru implementat pe acest sistem. Veți găsi pe depozitele oficiale ale distribuțiilor Linux o cantitate mare de aplicații de înaltă calitate, mature, gratuite și gratuite, care satisfac majoritatea nevoilor (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird), precum și un număr mare programe pentru utilizarea și conversia fișierelor multimedia. Majoritatea acestor aplicații gratuite au fost dezvoltate pentru Linux și sub Linux și ulterior au fost portate la Windows.

Metoda 2 Evitați spionarea pe un acces cu fir

-

Verificați integritatea rețelei dvs. cu fir. Asigurați-vă că cablul de rețea nu este modificat și că nu există legături suplimentare pe comutatoarele și căsuțele de divizare. -

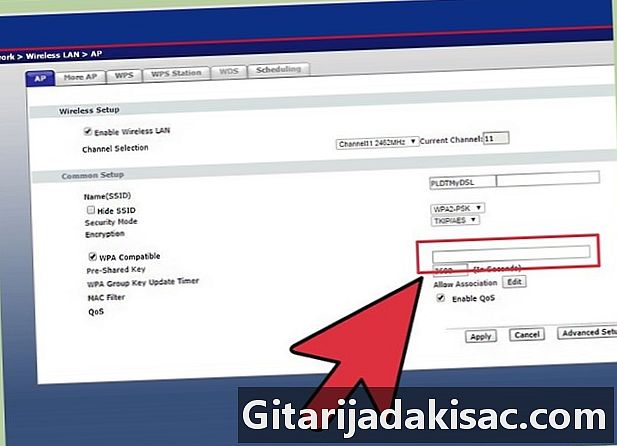

Verificați eficiența protocolului de criptare a rețelei dvs. fără fir. Fluxul de date al routerului dvs. trebuie să fie criptat cel puțin sub protocoalele WPA-TKIP, WPA (2) -CCMP sau WPA2-AES, acesta din urmă cel mai eficient. Tehnicile de spionaj evoluează foarte rapid, Protocolul WEP a devenit acum inconsistent și astfel nu mai protejează confidențialitatea. -

Nu navigați vreodată prin intermediul unui proxy pe Internet. Rețineți că vă aflați într-o relație de „încredere” cu cel care va pune acest procură în acțiune și care vă este un străin perfect. Este posibil să nu fie atât de bine pe cât credeți și poate fi în măsură să „asculte” și să înregistreze tot ceea ce trimiteți sau primiți pe internet prin intermediul proxy-ului său. De asemenea, este posibil să decodați criptarea furnizată de protocoalele HTTPS, SMTPS sau IMAP pe care le utilizați dacă nu luați măsuri de precauție. În acest fel, el poate obține numărul cardului dvs. de credit sau codul de acces la contul dvs. bancar dacă efectuați plăți online. Este mult mai bine pentru dumneavoastră să utilizați direct un protocol HTTPS pe un site decât să parcurgeți servicii intermediare complet necunoscute. -

Utilizați criptarea atunci când este posibil. Acesta este singurul mod de a vă asigura că nimeni altcineva decât dumneavoastră și serverul de la distanță nu pot înțelege ce trimiteți și primiți. Utilizați SSL / TLS atunci când este posibil, evitați FTP, HTTP, POP, IMAP și SMTP și folosiți în schimb versiunile lor sigure, cum ar fi SFTP, FTPS, HTTPS, POPS, IMAPS și POPS. Dacă browserul dvs. vă informează că certificatul emis de un site este incorect, evitați-l. -

Nu folosiți niciun serviciu de mascare IP. Aceste servicii sunt de fapt reprezentanți. Toate datele dvs. vor trece prin ele și pot fi memorate de aceste site-uri. Unele dintre ele sunt chiar instrumente „phishing”, adică vă pot trimite pagina falsă a unui site la care sunteți legat din diverse motive, vă rog să le „amintiți” unele informații personale sub orice tip de preambul și apoi va înlocui site-ul „bun”, fără să vă dați seama chiar că ați furnizat informațiile dvs. confidențiale către străini.

- Nu introduceți e-mailuri de la persoane pe care nu le cunoașteți.

- Nu includeți documentele atașate decât dacă provin de la persoane pe care le cunoașteți și prezența lor este menționată explicit în e-mail.

- „Bug-urile” de pe Internet sunt modalități bune de a-ți construi istoricul de navigare fără a ști. Le vei putea neutraliza cu ajutorul mai multor extensii propuse de Firefox și Chrome.

- Dacă sunteți familiarizați cu utilizarea jocurilor online care necesită deschiderea unor porturi, în general nu trebuie să le închideți din nou. Nu uitați că, fără serviciul activ, amenințările nu există și atunci când aplicațiile dvs. de joc sunt închise, nimic nu mai poate asculta fluxurile de date ale porturilor dvs. Este ca și cum ar fi închise.

- Dacă utilizați un client de e-mail, configurați-l astfel încât mesajele de e-mail să fie afișate în e pur, nu în HTML. Dacă nu ați putut citi unul dintre e-mailurile primite, înseamnă că este format dintr-o imagine HTML. Puteți fi sigur că acesta este spam sau o reclamă.

- Un singur site nu vă poate urmări adresa IP către alte site-uri web.

- Nu lăsați niciodată computerul să ruleze fără firewall. Doar utilizatorii din rețeaua pe care vă aflați pot accesa vulnerabilitățile de securitate. Dacă eliminați firewallul, întregul Internet va deveni rețeaua dvs. și, în acest caz, un atac pe termen scurt nu va mai fi o problemă (cel puțin câteva secunde).

- Nu folosiți niciodată mai multe detectoare de spyware în același timp.

- Adresa dvs. IP nu este absolut folositoare hackerilor.

- Posesorii site-urilor web nu vă pot urmări în mod eficient cu adresa dvs. IP. În cele mai multe cazuri, adresa IP care v-a fost atribuită de Furnizorul de servicii Internet (ISP) este „dinamică”. Se schimbă în medie la fiecare 48 de ore și numai furnizorul dvs. ISP știe cu adevărat cine sunteți. De asemenea, este imposibil din punct de vedere tehnic să înregistreze traficul tuturor clienților săi și să-i identifice pe toți.

- Dacă porturile unui firewall sunt deschise, acestea nu vor fi de folos pentru hackeri dacă nu există un serviciu prost pentru a le asculta.

- O adresă IP este doar o adresă ca oricare alta. Cunoașterea adresei fizice sau geografice nu va facilita furtul mobilierului și același lucru este valabil și pentru datele dvs. cu o adresă IP.